Hechos clave:

-

Ben Carman y Toni Giorgio afirman que una “red de vigilancia” haría ineficaces las rutas ciegas.

-

En todo caso, la actualización tiene valor para la privacidad de los usuarios, aclaran.

Los desarrolladores Ben Carman y Toni Giorgio encontraron un “escenario del fin del mundo” en el que se reduciría la efectividad de las rutas ciegas, una actualización que se implementaría en la red Lightning de Bitcoin en el corto plazo.

en un artículo de LN Markets escrito por Fanis Michalakis, explica la debilidad que Carman y Giorgio descubrieron en torno a las rutas ciegas. La publicación primero explica que las rutas ciegas están destinadas a mejorar la privacidad en Lightning Network al ocultar la mitad de la ruta de pago a cada uno de los participantes.

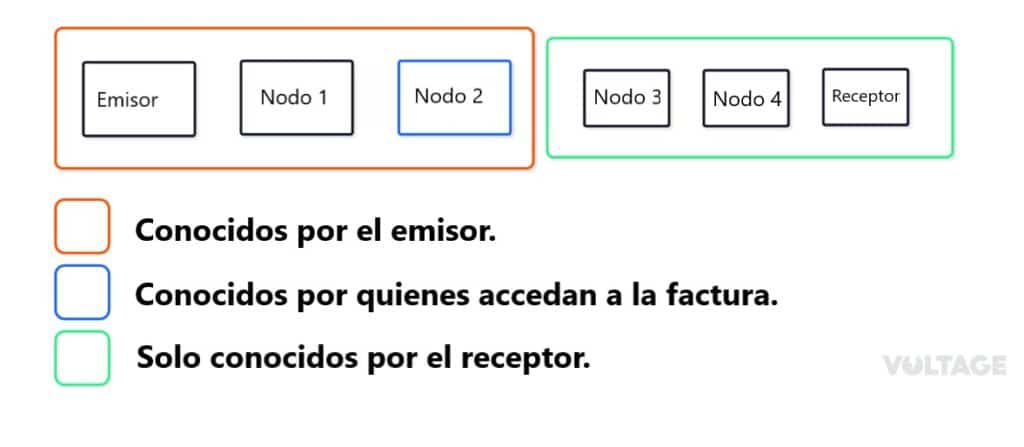

Es decir, con rutas ciegas el emisor construye la mitad de la ruta y el receptor la otra mitad. Ambos solo ven parte del camino que siguen los bitcoins (BTC), que incluye solo el camino al nodo más cercano.

Sin embargo, los desarrolladores señalan, esto se puede calificar estableciendo una “red de vigilancia”. Es un conjunto de nodos que, por su proximidad al receptor, tienen una alta probabilidad de enrutar pagos. De esta forma, se podría tender una trampa al emisor, en la que sus datos quedarían expuestos, como ocurre actualmente con las transacciones de este segunda capa de bitcoin Se utiliza para pagos instantáneos.

Privacidad en Lightning y el potencial de caminos ciegos

Al enviar un pago de bitcoin a través de la red Lightning, el receptor del dinero debe proporcionar cierta información al remitente para que este pueda dirigir el pago. Entonces, deja su clave pública y UTXO (transacciones de salida no gastadas) descubiertas. Con esto, abre la puerta al rastreo de operaciones que conducen a su historial comercial y saldos.

Según explican en CriptoNoticias, las rutas ciegas son una nueva funcionalidad, que se encuentra en revisión desde marzo de 2023. Su premisa principal es ocultar información de los nodos por los que pasa una transacción en su camino hacia el destinatario.

Incluso usando rutas ciegas, el destinatario podría usar heurística básica para eliminar el anonimato del remitente, siempre que logre forzar la transacción a través de los nodos de vigilancia. Algunas de estas heurísticas, que son “limitadas”, señalan los investigadores, incluyen correlaciones de cantidad de tiempo, heurísticas de ruta más corta y pagos de tarifas de transacción.

Las rutas ciegas conservan su potencial

Los defectos potenciales de los caminos ciegos que acabamos de describir no niegan sus ventajas potenciales., dicen los citados especialistas. Estas técnicas de vigilancia podrían tener lugar en el caso de empresas que deben cumplir con regulaciones como KYC (Know Your Customer), cada vez más presionadas por las autoridades para establecer canales en la red Lightning solo con entidades “de confianza”.

Sin embargo, Los caminos ciegos podrían ser un desarrollo muy importante para la privacidad de los usuarios “normales”, dedicada principalmente a transacciones peer-to-peer. Para no caer en este tipo de maniobras de vigilancia, es fundamental que la selección de nodos para enviar un pago no se base únicamente en méritos como la velocidad y las bajas comisiones, sino que también incluya un componente aleatorio.

“Este nuevo mecanismo aún mejoraría en gran medida la privacidad del destinatario. En todo caso, este ‘escenario del fin del mundo’ destaca una vez más la importancia de la selección de ruta no determinista para los remitentes conscientes de la privacidad”, dice Michalakis, refiriéndose a las observaciones de Carman y Giorgio.