La empresa de ciberseguridad Guardio Labs presentó una nueva amenaza que se está extendiendo por Internet. Se trata de software malicioso alojado en contratos inteligentes de BNB Chain (antigua red Binance Smart Chain) y distribuido a través de sitios web pirateados, como la popular plataforma de descargas Softonic.

De acuerdo con él informe Elaborado por Nati Tal y Oleg Zaytsev, la ventaja que proporciona el uso de redes como BNB Chain es que, Como están descentralizados, el código malicioso introducido en sus sistemas no se puede eliminar. contratos inteligentes. En esto se diferencian de los servidores centralizados como CloudFlare Worker, cuyo contenido puede ser eliminado por los administradores de forma unilateral.

“EtherHiding”, como se llama esta amenaza recién surgida, utiliza la red Cadena BNB para ocultar su código malicioso. Como se explica en la sección educativa de CriptoNoticias, se trata de una red descentralizada -que inicialmente estaba vinculada al intercambio Binance- en la que las personas pueden realizar transacciones de criptomonedas y ejecutar programas llamados “contratos inteligentes”.

Estos contratos se pueden utilizar para cosas buenas, como finanzas descentralizadas (DeFi) y aplicaciones descentralizadas (dApps). Sin embargo, los ciberdelincuentes los utilizan de forma maliciosa en esta amenaza.

Durante los últimos dos meses, estos atacantes han explotado sitios web de WordPress y sus complementos con políticas de seguridad débiles que previamente habían sido pirateados. Lo que hacen es engañar a las personas que visitan estos sitios haciéndoles creer que necesitan actualizar su navegador web.. Sin embargo, en lugar de una actualización legítima, lo que descargan es un programa malicioso que puede robar información personal de sus dispositivos.

Más detalles sobre EtherHiding

Lo que hace que esta amenaza sea especialmente difícil de detener es el método utilizado para ocultar y alojar su código. En lugar de alojarlo en un lugar normal, se almacena en BNB Chain, que es como un lugar seguro para ellos. Esto significa que a las autoridades o empresas de ciberseguridad les resulta difícil eliminar este código malicioso.

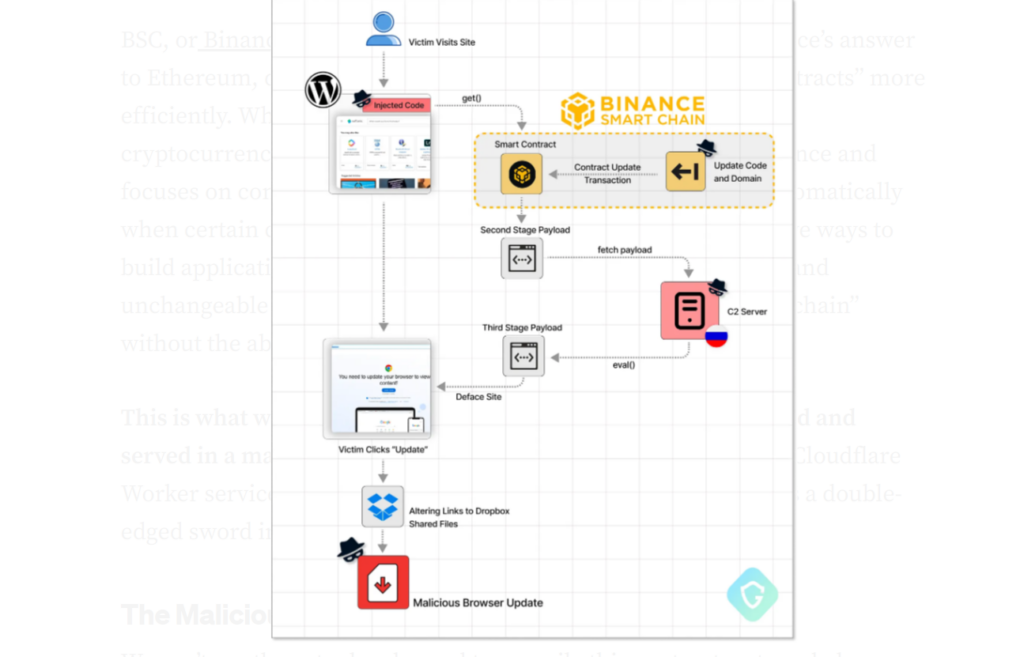

El proceso de ataque significa que cuando alguien visita uno de estos sitios web de WordPress comprometidos, el sitio se comunica con BNB Chain y recupera el código malicioso. Esto sucede sin que la persona que visita el sitio se dé cuenta.y el código que se ejecuta en su computadora puede dar acceso a los piratas informáticos para robar sus datos.

Esto es lo que vemos en este ataque: el código malicioso se aloja y sirve de una manera que no se puede bloquear. A diferencia de alojarlo en un servicio Cloudflare Worker, como se hizo en la variante anterior. Realmente, es un arma de doble filo en la tecnología descentralizada.

Nati Tal, Oleg Zaytsev (Laboratorios Guardio).

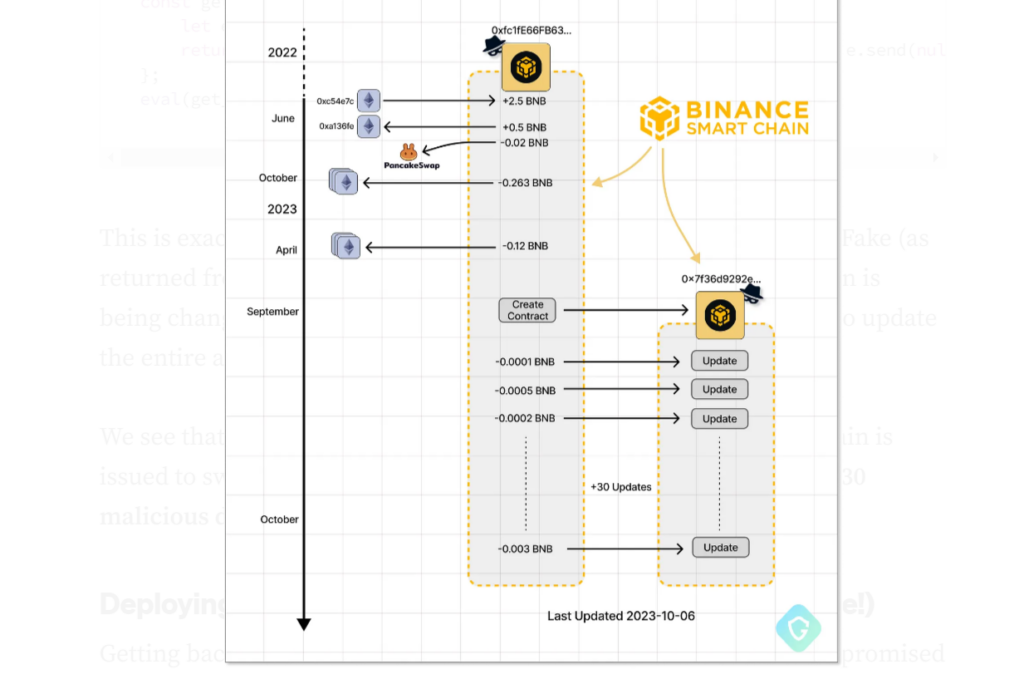

El problema con esta amenaza es que es muy difícil detenerla debido a la forma en que utilizan la tecnología de contabilidad distribuida (cadena de bloques) y contratos inteligentes. Los desarrolladores de redes descentralizadas no siempre pueden simplemente desactivar estos contratos, lo que complica la lucha contra esta amenaza. De hecho, en 2022 BNB Chain fue la red más utilizada para estafas de tokens, reveló un informe.

Prevención contra la ocultación del éter

EtherHiding, una amenaza que basa su nombre en la red Ethereum, pero utiliza su cadena BNB análoga por sus menores costos operativos, implica un enfoque multidisciplinario para su prevención.

A pesar de El informe de Guardio Labs no menciona una metodología específica para no caer en este tipo de hackeos., se pueden aplicar recomendaciones generales para estos casos. Esto incluye prácticas como monitorear constantemente sitios web (y complementos que usan procesadores como WordPress), actualizar software y complementos, implementar contraseñas seguras y, finalmente, educación sobre seguridad en línea.