Hechos clave:

-

La prueba de trabajo se utilizó para proteger los sistemas de ataques de spam en la década de 1990.

-

Numerosos científicos, criptógrafos y programadores forman parte de estas historias.

Este martes 31 de octubre se cumplen 15 años de la publicación del libro blanco de Bitcoin. Como muchos saben, la red y su criptomoneda fueron inventos de Satoshi Nakamoto. Sin embargo, este individuo o grupo de personas tomó elementos tecnológicos que ya existían para llegar a la amalgama perfecta y formar uno de los mejores activos de la historia.

¿Qué es el libro blanco de Bitcoin?

El libro blanco de Bitcoin, titulado Bitcoin: un sistema de efectivo electrónico entre pares (“Bitcoin: un sistema de dinero electrónico peer-to-peer”), es un documento publicado en 2008 por una persona o grupo identificado bajo el seudónimo Satoshi Nakamoto. Este documento, traducido al español por CriptoNoticias, sienta las bases conceptuales y técnicas de Bitcoin, la primera criptomoneda descentralizada.

En el libro blanco, Nakamoto describe un sistema de dinero digital basado en una red descentralizada que elimina la necesidad de intermediarios como bancos y gobiernos. El texto explica el funcionamiento y aplicación de la contabilidad distribuida, blockchain, minería con prueba de trabajo (PoW) y otros aspectos técnicos clave. Combinados, estos permiten la transferencia de valor a través de Internet sin depender de terceros confiables.

Contexto tecnológico previo a Bitcoin

El libro blanco de Bitcoin impulsó el desarrollo de la criptomoneda y sentó las bases para toda la industria de las criptomonedas que conocemos hoy. Como mencionamos, Satoshi Nakamoto no inventó todos los conceptos, métodos y elementos tecnológicos que dieron como resultado la creación de bitcóin.

En cambio, empleó diversas tecnologías que ya existían desde hacía algunos años, o incluso décadas. El mérito de Satoshi estuvo en combinarlos de una manera que nadie había pensado (o al menos no había logrado) antes. y ajustarlos programáticamente de software. A continuación, proponemos un repaso por algunos de ellos para comprender su historia y el papel que desempeñan en Bitcoin.

1. Criptografía de clave pública y privada

Criptografía de clave pública y privada, También conocida como criptografía asimétrica, fue inventada en la década de 1970 por dos matemáticos, Whitfield Diffie y Martin Hellman.quien publicó un artículo titulado Nuevas direcciones en criptografía.

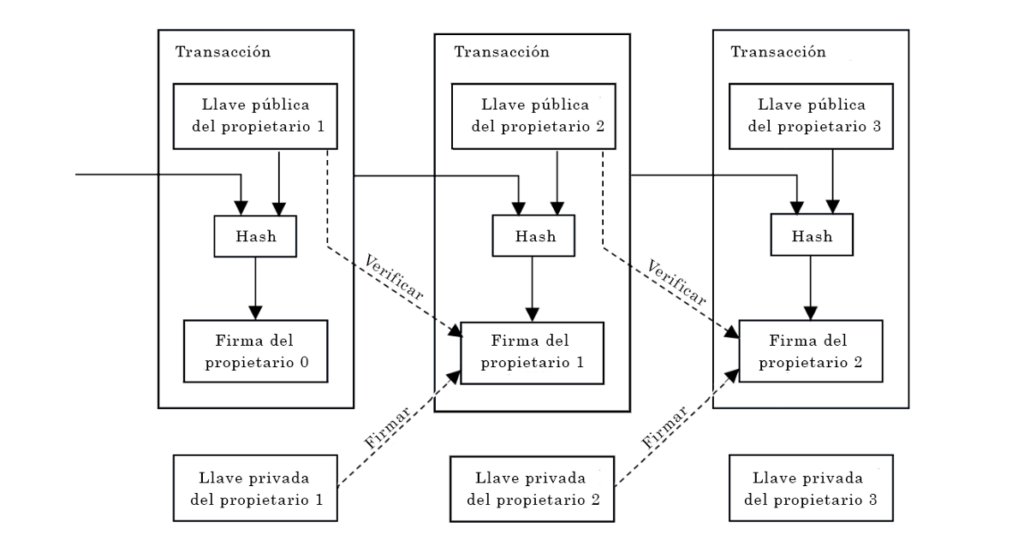

Esta revolucionaria innovación introdujo el uso de pares de claves.– Una clave pública para cifrar datos y una clave privada para descifrarlos. Esta dualidad garantizaba una comunicación segura a través de canales inseguros. El invento supuso un importante avance en la seguridad de las comunicaciones por Internet y abrió el camino a una serie de aplicaciones en el campo de la seguridad informática.

Satoshi Nakamoto reconoció la importancia de la criptografía de clave pública y privada en el contexto de Bitcoin. En el libro blanco de criptomonedas y en la implementación de su software, Nakamoto utilizó este principio para permitir la creación de direcciones Bitcoin. Al utilizar las claves privadas, garantizó que las transacciones en el protocolo fueran seguras y que solo el propietario de la clave privada pudiera autorizar transacciones desde esa dirección.

2. Prueba de trabajo

El prueba de trabajo como concepto se originó mucho antes de la creación de Bitcoin. En la década de 1990 ya se utilizaba en el campo de la criptografía y la informática. como una forma de proteger los sistemas de ataques de spam y abuso de recursos. Esta prueba significaba que los usuarios tenían que realizar una cierta cantidad de trabajo computacional para demostrar que no eran bots o usuarios maliciosos antes de que se les permitiera acceder a ciertos servicios en Internet.

Satoshi Nakamoto introdujo y popularizó la prueba de trabajo en el contexto de Bitcoin. En esta red, PoW se utiliza para validar nuevas transacciones en Bitcoin y proteger la red. dado que atacarlo requeriría invertir una importante cantidad de dinero y energía que superaría cualquier beneficio que pudiera generarse al hacerlo. La idea se basa en hachísun invento de Adam Back en 1997 para combatir los correos electrónicos no deseados (spam) que empezaban a popularizarse en aquella época.

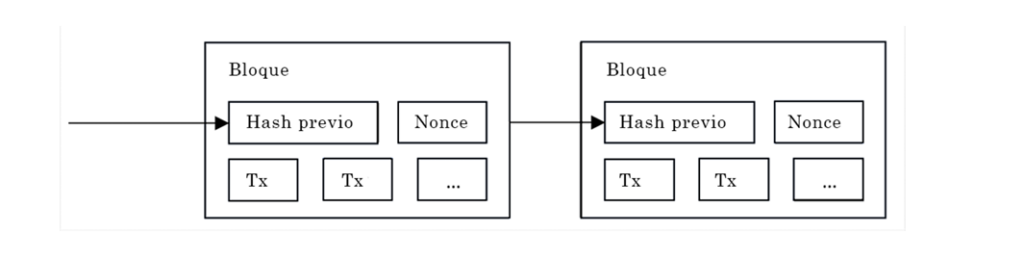

Los mineros de Bitcoin compiten para encontrar un hash único que debe ser inferior al valor objetivo establecido por el protocolo. El primero en descubrir ese hash tiene derecho a agregar un nuevo bloque a la cadena de bloques y es recompensado con nuevos bitcoins (BTC). Cuanta más potencia informática o hashrate tenga un minero, más probabilidades tendrá de encontrar ese hash.

La prueba de trabajo contribuye a la seguridad de Bitcoin porque exige una importante inversión de recursos computacionales y energía. Dado que es extremadamente costoso adquirir los recursos necesarios para dominar la mayoría de los nodos mineros de la red, Los atacantes potenciales encontrarán mayores incentivos para participar en minería honestasegún los planes de Satoshi Nakamoto.

3. Algoritmo SHA-256

El algoritmo SHA-256 (Secure Hash Algorithm 256 bits) no fue inventado por Satoshi Nakamoto, sino que se desarrolló mucho antes de la creación de Bitcoin. Fue diseñado por la Agencia de Seguridad Nacional de los Estados Unidos (NSA) y publicado en 2001.como parte de las especificaciones del estándar FIPS PUB 180-2.

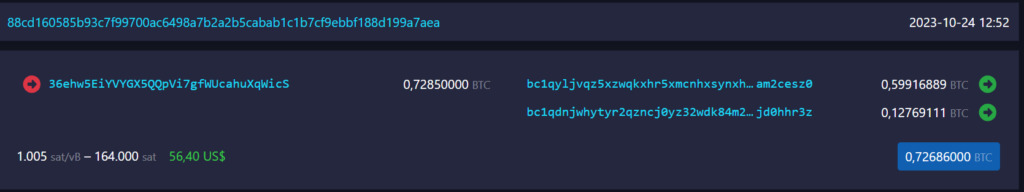

SHA-256 es un algoritmo hash criptográfico que toma una entrada y produce una salida de 256 bits en forma de una cadena de números y letras. Su función principal es transformar los datos de entrada en un valor fijo, lo que lo hace útil para verificar la integridad de los datos y garantizar su seguridad.

Satoshi Nakamoto implementó el uso de Algoritmo SHA-256 en Bitcoin para varios propósitos esenciales. Este algoritmo se utiliza en la minería de Bitcoin como parte del proceso de prueba de trabajo. “La prueba de trabajo implica encontrar un valor que, cuando se aplica un hash, como SHA-256, comienza con un número cero de bits”, dice el documento técnico de Bitcoin sobre el tema.

Además, SHA-256 se utiliza para generar el hash de cada transacción en Bitcoin. Este hash se incluye en el encabezado de cada transacción y, cuando la transacción se confirma en un bloque, se incluye en el cálculo del bloque. La integridad de las transacciones se verifica comparando los hashes de las transacciones con los datos del libro mayor de Bitcoin. Cualquier cambio en una transacción, por pequeño que sea, daría como resultado un hash completamente diferente, lo que facilitaría la detección de cualquier intento de alteración de datos.

Finalmente, El algoritmo SHA-256 también se utiliza en Bitcoin para cifrar direcciones y claves públicas.. Esto agrega una capa adicional de seguridad a las transacciones y direcciones, ya que solo aquellos que poseen la clave privada correspondiente pueden descifrar y autorizar transacciones desde una dirección particular.

4. Sistemas de dinero electrónico anteriores

Los sistemas de dinero electrónico anteriores a Bitcoin, como Digicash y B-Dinero, surgieron en los años ochenta y noventa, respectivamente. Satoshi Nakamoto se inspiró en estos primeros sistemas de dinero electrónico, así como en la filosofía cypherpunk que defendía la privacidad, la descentralización y la autonomía para las transacciones de valor en Internet.

Creado por David Chaum en 1989, el proyecto Digicash fue uno de los primeros intentos de desarrollar una moneda digital anónima y privada.. La moneda digital creada por esta empresa, que recibió el nombre de e-cash, utilizaba criptografía avanzada para garantizar la privacidad de las transacciones, pero requería de una entidad central para operar, y en esto se diferencia esencialmente del Bitcoin. El efectivo electrónico vivió durante algunos años, sin lograr una adopción significativa, hasta que Digicash quebró en 1998.

Por otro lado, B-Money fue una propuesta conceptual realizada por Wei Dai en 1998.. B-Money exploró la idea de una moneda digital descentralizada basada en criptografía y tecnología peer-to-peer (P2P), con énfasis en la privacidad y la eliminación de intermediarios. Aunque B-Money no se implementó, sentó las bases para el desarrollo de criptomonedas descentralizadas como Bitcoin.

A diferencia de Digicash y B-Money, Bitcoin implementó con éxito esta visión combinando tecnología de criptografía, prueba de trabajo y descentralización para crear una moneda digital completamente autónoma y resistente a la censura.

Satoshi Nakamoto logró un verdadero sistema para el intercambio de valor entre pares, P2P y sin intermediarios. En la red Bitcoin los pagos se realizan directamente entre personas, sin necesidad de intermediarios como bancos o plataformas de internet. Gracias a los mineros y su trabajo constante, el doble gasto no es posible y la contabilidad distribuida entre miles de nodos aumenta la confiabilidad y transparencia del historial de transacciones.

5. Árbol Merkle

El concepto de árbol Merkle se originó en la década de 1970 y lleva el nombre de su inventor, Ralph Merkle.. Merkle es un informático conocido por su trabajo en nanotecnología y criptografía.

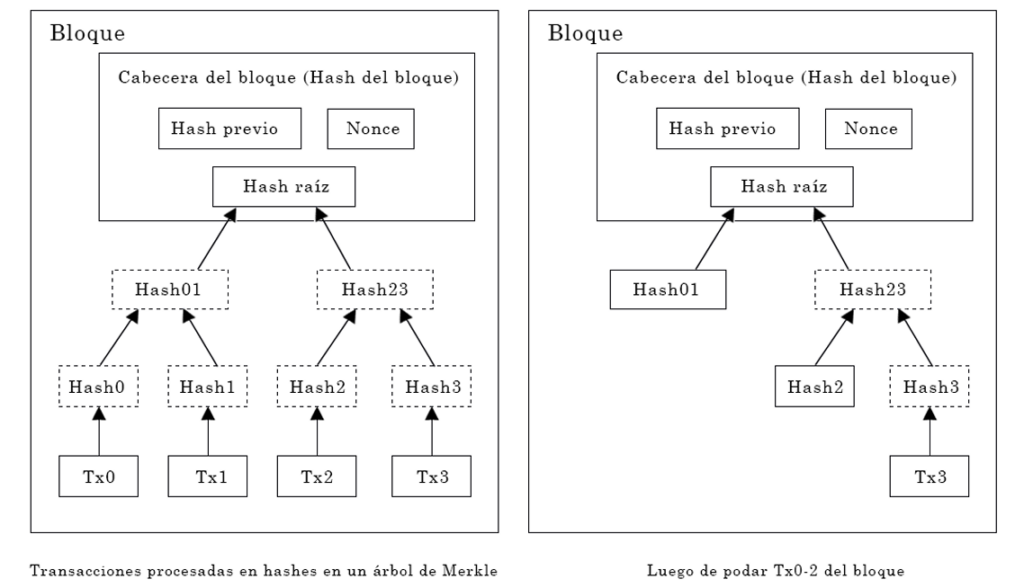

Merkle Tree es una estructura de datos binaria similar a un árbol que se utiliza para resumir grandes conjuntos de datos en una única huella digital o hash. Se basa en el principio de división y rotación, mediante el cual las transacciones o los datos se dividen en pares, se aplica una función hash (por ejemplo, SHA-256) a cada par y se combinan en niveles sucesivos del árbol hasta alcanzar un nivel raíz o superior. hash que representa todos los datos del conjunto. Esta estructura se utiliza para verificar la integridad de los datos y acelerar la verificación sin necesidad de examinar todos los datos.

En Bitcoin, cada bloque contiene una estructura de árbol Merkle de todas las transacciones que incluye, y el hash de la raíz de Merkle se incluye en el encabezado del bloque. Esto permite a los nodos de la red verificar de manera eficiente si una transacción en particular está incluida en un bloque sin tener que procesar todas las transacciones.

15 años de un invento revolucionario

El libro blanco de Bitcoin podría considerarse el certificado de nacimiento de una red que minó su primer bloque, el llamado bloque de génesis, poco después de. Fue más precisamente el 3 de enero de 2009 cuando ocurrió este hecho, en ese momento desapercibido para el gran público, pero que marcó un punto de inflexión en la historia del dinero.

Bitcoin materializó la visión de una moneda digital que no dependiera de instituciones financieras centralizadas y permitir que las personas realicen transacciones entre pares sin intermediarios. En última instancia, Satoshi Nakamoto redefinió la forma en que entendemos y utilizamos el dinero en Internet basándose en las ideas y tecnologías que surgieron en intentos anteriores de crear sistemas de dinero electrónico descentralizados.